针对网站服务器80、443端口持续遭受恶意攻击的问题,需结合攻击类型分析、安全加固措施及应急响应策略进行系统性防护。以下是具体解决方案:

一、确认攻击类型并针对性防御

1、根据DDoS攻击的常见分类,80(HTTP)和443(HTTPS)端口攻击通常属于应用层攻击(如HTTP Flood)或会话层攻击(如SSL连接攻击),也可能伴随传输层攻击(如SYN Flood)。需通过监控工具(如WAF、流量分析系统)识别攻击特征:

应用层攻击:表现为大量异常HTTP请求(如高频访问非存在页面、伪造用户行为)。

会话层攻击:表现为SSL握手请求激增,占用服务器加密计算资源。

传输层攻击:表现为半连接(SYN)堆积,消耗服务器连接池。

CDN加速与防护:部署高防CDN(如德迅云安全、阿里云CDN),通过分布式节点中转流量,隐藏源站IP。CDN可自动过滤恶意请求,仅将合法流量回源至服务器。

禁用服务器外发邮件:避免邮件头泄露IP;若需发信,使用第三方代理(如SendCloud)。

避免暴露IP的配置:检查DNS解析记录、网站备案信息等,确保源站IP未被公开查询。

2. 优化服务器与网络架构

关闭非必要端口:仅开放80、443、22(SSH)等必需端口,通过防火墙(如iptables、云安全组)阻断其他端口访问。

限制连接数与速率:

在防火墙或负载均衡器上配置SYN/ICMP流量阈值,超过阈值自动丢弃异常包。

使用Nginx/Apache模块限制单个IP的并发连接数(如limit_conn、mod_evasive)。

升级服务器性能:增加带宽、CPU、内存资源,提升抗攻击能力;或采用云服务商的弹性伸缩功能,自动扩展资源应对流量激增。

3. 部署专业防护服务

高防IP/盾机:购买云服务商的高防服务(如阿里云DDoS防护、腾讯云大禹),通过流量清洗中心过滤攻击流量,仅将合法请求转发至服务器。

Web应用防火墙(WAF):部署WAF(如Cloudflare、ModSecurity)拦截SQL注入、XSS、CC攻击等应用层威胁,支持自定义规则过滤恶意请求。

SSL卸载与加速:将SSL加密解密任务交给专用硬件(如F5负载均衡器)或云服务,减轻服务器负担,同时防御SSL洪水攻击。

4. 代码与程序层加固

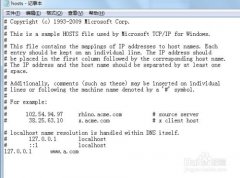

IP黑名单与频率限制:在网站程序中实现IP访问控制,例如:

限制单位时间内POST请求次数(如每秒≤10次)。

对频繁访问404页面的IP自动封禁。

验证码与行为验证:对异常请求(如高频搜索、快速翻页)触发验证码或人机验证,阻止自动化工具攻击。

定期更新软件:及时修补操作系统、Web服务器(Nginx/Apache)、数据库(MySQL)的漏洞,避免被利用作为攻击入口。

三、应急响应与长期监控

实时监控与告警:

使用监控工具(如Zabbix、Prometheus)跟踪服务器流量、连接数、CPU/内存使用率,设置阈值告警。

关注云服务商的攻击告警通知(如阿里云安全中心、腾讯云安全运营中心)。

攻击发生时的操作:

立即启用高防服务或切换DNS解析至备用IP(若已配置灾备)。

分析攻击日志,定位恶意IP或流量特征,更新防火墙/WAF规则。

事后复盘与优化:

记录攻击时间、流量规模、防护效果,优化防护策略(如调整阈值、增加黑名单)。

定期进行压力测试,评估当前防护方案的承载能力。

四、典型场景配置示例

Nginx限制并发连接:http { limit_conn_zone $binary_remote_addr zone=one:10m; server { location / { limit_conn one 20; # 单个IP最多20个连接 } }}

iptables限制SYN流量:iptables -A INPUT -p tcp --syn -m limit --limit 10/s -j ACCEPTiptables -A INPUT -p tcp --syn -j DROP

通过以上措施,可显著降低80、443端口被攻击的风险,并确保业务在遭受攻击时仍能维持基本可用性。若攻击规模超过自身防护能力,需及时联系云服务商或专业安全团队协助处置。